Įprasti Metasploit iššūkiai

1. Diegimo ir sąrankos problemos

Vienas iš pradinių iššūkių, su kuriais susiduria daugelis vartotojų, yra diegimo ir sąrankos procedūra. „Metasploit“ priklauso nuo įvairių priklausomybių, kurioms reikalinga tiksli konfigūracija. Jei ši sąranka atliekama netinkamai, gali kilti įvairių problemų, įskaitant modulių ar komponentų, kurie neveikia taip, kaip numatyta, nebuvimą.

Sprendimas:

Patikrinkite priklausomybes : Įsitikinkite, kad visos būtinos priklausomybės yra įdiegtos ir nuolat veikia. Oficialioje Metasploit dokumentacijoje pateikiamas išsamus būtinųjų sąlygų, pritaikytų įvairioms operacinėms sistemoms, sąrašas. Atlikite pilną „Linux“ sistemos atnaujinimą ir atnaujinkite naudodami šią komandą:

sudo tinkamas atnaujinimas - ir && sudo tinkamas atnaujinimas - ir && sudo apt dist-upgrade - ir

Naudokite skverbties tikslo Linux Distro : Norėdami supaprastinti sąrankos procesą, apsvarstykite galimybę naudoti „Penetration Linux“ platinimą, pvz., „Kali Linux“, kuriame yra iš anksto įdiegtas „Metasploit“.

2. Duomenų bazės ryšio klaidos

„Metasploit“ remiasi duomenų baze, kad saugotų informaciją apie taikinius, pažeidžiamumą ir seansų duomenis. Ryšio su duomenų baze problemos gali trukdyti jūsų testavimo darbo eigai.

Sprendimas:

Duomenų bazės konfigūracija : įsitikinkite, kad jūsų duomenų bazės parametrai Metasploit yra tinkamai sukonfigūruoti. Dar kartą patikrinkite kredencialus, pagrindinio kompiuterio adresus ir prievadus.

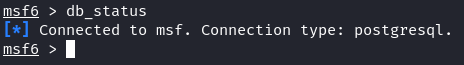

Duomenų bazės priežiūra : reguliariai prižiūrėkite savo duomenų bazę paleisdami komandą „db_status“, kad patikrintumėte ryšio būseną.

3. Modulio suderinamumo problemos

Metasploit moduliai yra labai svarbūs sėkmingam išnaudojimui. Nesuderinamumo problemų gali kilti naudojant modulius, kurie neatitinka tikslinės sistemos konfigūracijos.

Sprendimas:

Modulio patvirtinimas : Visada patikrinkite modulių suderinamumą su tiksline sistema. Naudokite komandą „tikrinti“, kad patikrintumėte, ar konkretus modulis tinka taikiniui.

Modulio pritaikymas : Jei reikia, pritaikykite esamus modulius arba sukurkite savo, kad jie atitiktų tikslinę aplinką.

4. Ugniasienės ir antivirusiniai trukdžiai

Ugniasienės ir antivirusinė programinė įranga gali blokuoti Metasploit srautą ir užkirsti kelią sėkmingam išnaudojimui.

Sprendimas:

Naudingojo krovinio šifravimas : naudokite naudingos apkrovos šifravimo ir užmaskavimo metodus, kad išvengtumėte saugos programinės įrangos aptikimo.

Prievadų nuskaitymas : naudokite tokius įrankius kaip „Nmap“, kad prieš paleisdami „Metasploit“ atliktumėte slaptą prievado nuskaitymą, kad neatkreiptumėte dėmesio į savo veiklą.

5. Sesijos stabilumo problemos

Sėkmingai įvykdžius išnaudojimą, stabilios sesijos palaikymas yra būtinas veiklai po išnaudojimo. Sesijos praradimas gali sutrikdyti jūsų pažangą.

Sprendimas:

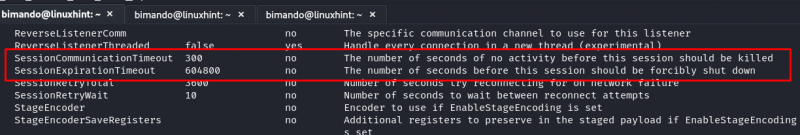

Sesija Keep-Alive : konfigūruokite seanso išlaikymo nustatymus, kad užtikrintumėte stabilius ryšius. „Metasploit“ siūlo išplėstines parinktis, skirtas seansams palaikyti, nustatant ilgesnes „SessionCommunicationTimeout“ ir „SessionExpirationTimeout“ reikšmes. Norėdami pamatyti išplėstines parinktis msfconsole languose, įveskite:

msf > rodyti pažengusį

Šis išplėstinis nustatymas turi numatytąsias vertes, kurias galite tinkinti. Norėdami pratęsti „SessionCommunicationTimeout“ ir „SessionExpirationTimeout“ reikšmes, galite tiesiog įvesti:

msf > rinkinys SessionCommunicationTimeout < didesnę vertę >msf > rinkinys SessionExpirationTimeout < didesnę vertę >

Seanso pasukimas : Įdiekite seanso keitimo metodus, kad išlaikytumėte prieigą, net jei pradinė sesija prarandama.

6. Išnaudojimo gedimai

Nepaisant kruopštaus planavimo, ne visi išnaudojimo bandymai būna sėkmingi. Norint veiksmingai šalinti triktis, labai svarbu suprasti, kodėl išnaudojimas nepavyko.

Sprendimas:

Žurnalo analizė : išanalizuokite Metasploit žurnalus ir ieškokite klaidų pranešimų ir užuominų, kodėl išnaudojimas nepavyko. Žurnalai gali suteikti vertingų įžvalgų apie tai, kas nutiko.

Alternatyvūs išnaudojimai : Jei vienas išnaudojimas nepavyksta, apsvarstykite galimybę išbandyti alternatyvius išnaudojimus arba skirtingus atakos vektorius.

7. Išteklių intensyvumas

„Metasploit“ gali imti daug išteklių, todėl sistema sulėtėja arba sugenda, ypač atliekant platų nuskaitymą ar atakas.

Sprendimas:

Resursu valdymas: Paskirkite pakankamai sistemos išteklių (CPU, RAM) „Metasploit“, kad išvengtumėte išteklių išeikvojimo. Apsvarstykite galimybę paleisti „Metasploit“ tam skirtuose įrenginiuose arba virtualizuotose aplinkose.

Droselis : naudokite droselio parinktis, kad apribotumėte išnaudojimo bandymų dažnį ir sumažintumėte tikslinės sistemos įtampą.

Išvada

Skverbties testavimo srityje Metasploit įvaldymas yra iššūkių ir triumfų kupina kelionė. Šiame vadove buvo pateikta įžvalgų apie įprastas problemas, su kuriomis susiduriama atliekant „Metasploit“ įsiskverbimo bandymus, ir siūlomi praktiniai jų sprendimo būdai. Atminkite, kad trikčių šalinimas yra esminis bet kurio kibernetinio saugumo specialisto įgūdis. Nuolat tobulindami trikčių šalinimo gebėjimus, būsite geriau pasirengę naršyti sudėtingame etiško įsilaužimo pasaulyje ir apsaugoti skaitmeninę aplinką.