Šis tinklaraštis parodys:

- Kaip įdiegti „Hashcat“ „Kali Linux“?

- Kaip naudoti „Hashcat“ „Kali Linux“?

- Papildomas patarimas: kaip naudoti Kali žodžių sąrašus slaptažodžiui nulaužti

- Išvada

Kaip įdiegti „Hashcat“ „Kali Linux“?

Hashcat yra etiškas įsilaužimo įrankis, kurį kibernetinio saugumo specialistai naudoja slaptažodžiams nulaužti. Jis naudoja brutalią jėgą ir daugybę kitų maišos algoritmų, kad nulaužtų maišą arba konvertuotų maišą į slaptažodžius. Šiuo tikslu jis naudoja įvairių tipų puolimo režimus. „Hashcat“ yra iš anksto įdiegtas „Kali Linux“. Jei jis neįdiegtas Kali, įdiekite jį atlikdami toliau nurodytus veiksmus.

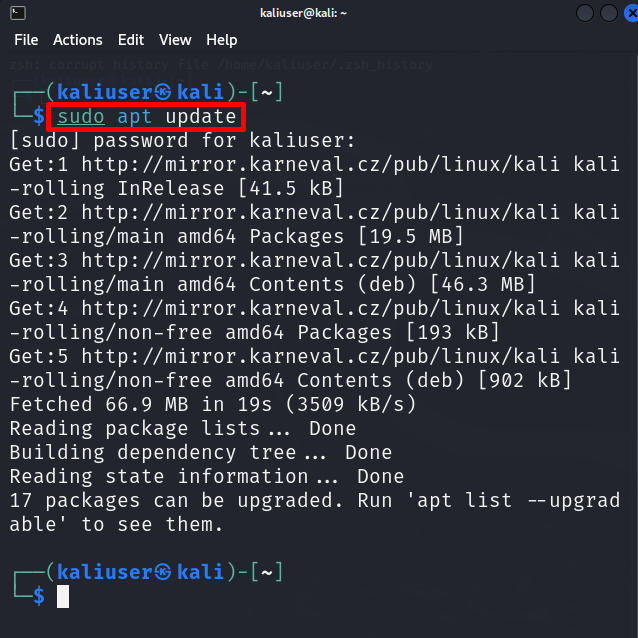

1 veiksmas: atnaujinkite Kali

Pirmiausia atnaujinkite Kali į naujausią nuolatinį leidimą naudodami „ tinkamas atnaujinimas “ komanda:

sudo tinkamas atnaujinimas

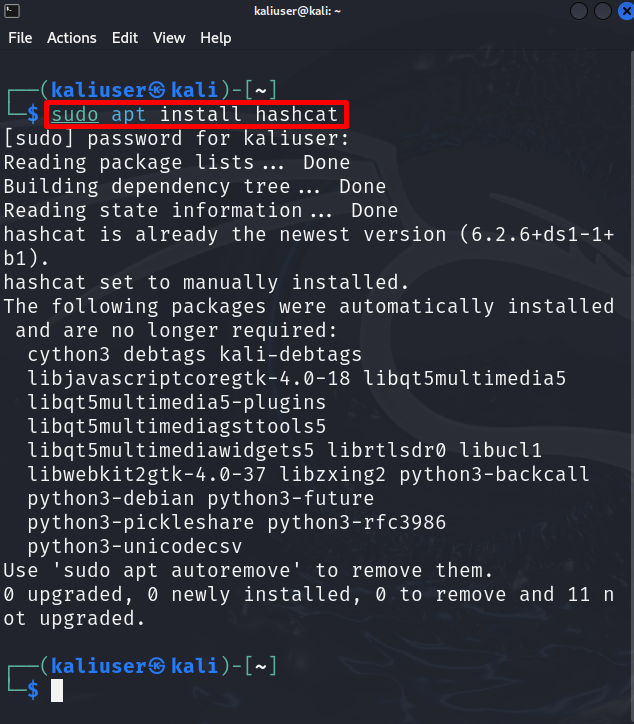

2 veiksmas: įdiekite „Hashcat“.

Dabar įdiekite „hashcat“ paketą Kali naudodami „ apt įdiegti hashcat “ komanda:

sudo apt diegti hashcat

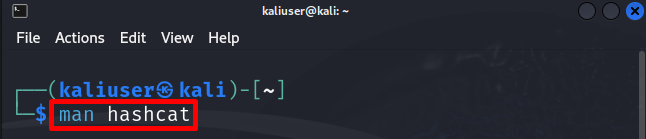

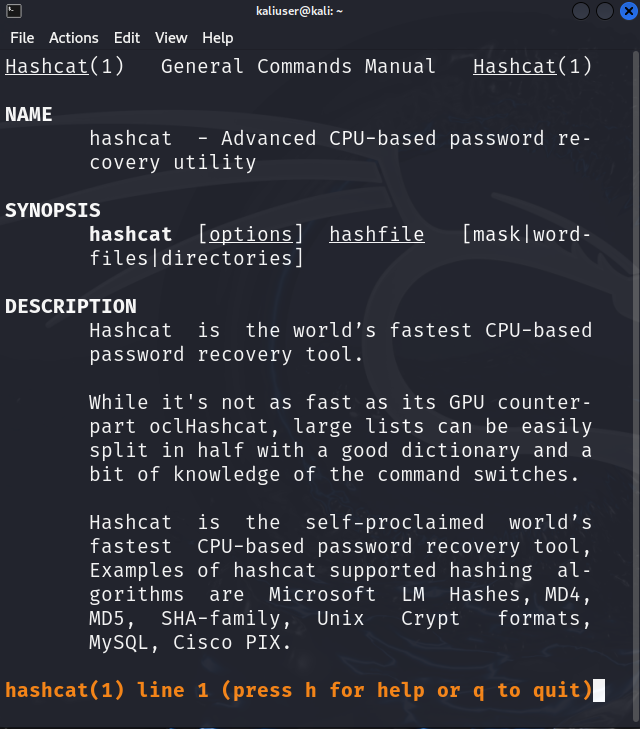

3 veiksmas: patikrinkite „Hashcat“ vadovą

Norėdami patikrinti maišos algoritmo kodą arba pasirinkti „hashcat“ atakos režimus, patikrinkite jo vadovą naudodami toliau pateiktą komandą:

vyras hashcat

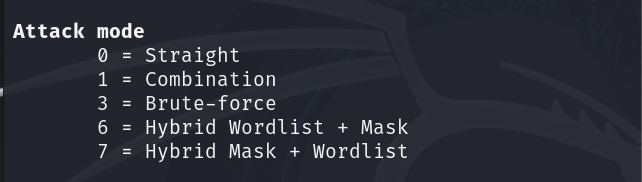

Atakos režimas

Čia galite pamatyti skirtingus puolimo režimus, kuriuos galima naudoti „hashcat“ įrankyje. Trumpas šių režimų aprašymas yra toks:

- Tiesiai: Pabandykite nulaužti slaptažodį iš pateikto žodžių sąrašo.

- Derinys: Pabandykite nulaužti slaptažodžius derindami žodžius iš kelių žodžių sąrašų.

- Brutali jėga: Taiko brutalios jėgos techniką ir išbando kiekvieną simbolį iš pateiktos simbolių rinkinio.

- Hibridinis žodžių sąrašas + kaukė: Jis sujungia žodžių sąrašą ir kaukę

- Hibridinė kaukė + žodžių sąrašas: Tai taip pat sujungia kaukę ir žodžių sąrašą.

- Asociacijos puolimas: Jame naudojami užuominų deriniai, susieti su konkrečiu vartotojo slaptažodžiu arba lauku, pvz., vartotojo vardas, bet kokia asmeninė informacija arba failo pavadinimas:

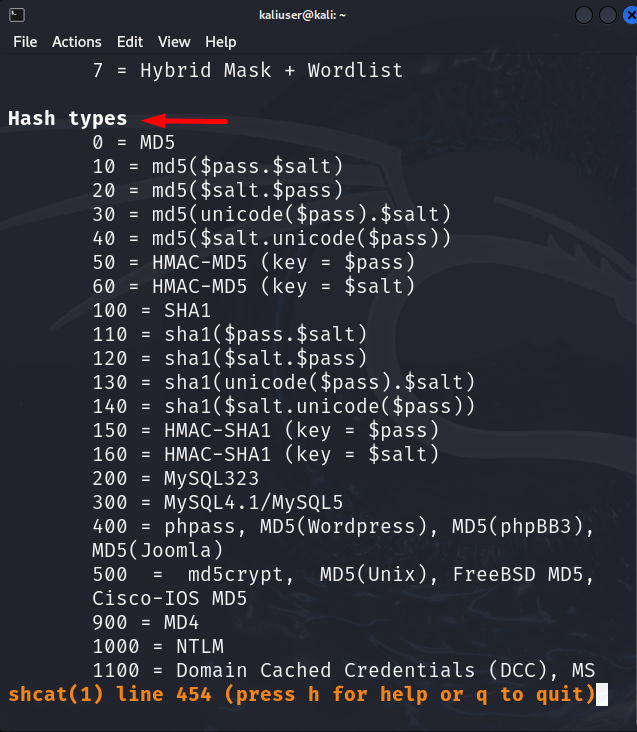

Maišos tipai

Maišos tipai, kuriuos reikia nulaužti, nurodyti maišos tipuose. Maišos tipo kodas naudojamas maišos slaptažodžiui nulaužti:

Kaip naudoti „Hashcat“ „Kali Linux“?

„Hashcat“ naudoja „Kali Linux“ procesoriaus ir GPU krekerius, kurie efektyviai nulaužia slaptažodį iš pateiktų maišų. Jei naudojate „Kali Linux“ virtualioje mašinoje, negalite visiškai naudoti GPU krekerių. Tačiau „hashcat“ puikiai veikia ir procesoriaus režimu. Norėdami naudoti hashcat Kali sistemoje arba Kali virtualioje mašinoje, vartotojas turi turėti bent 4–8 GB RAM.

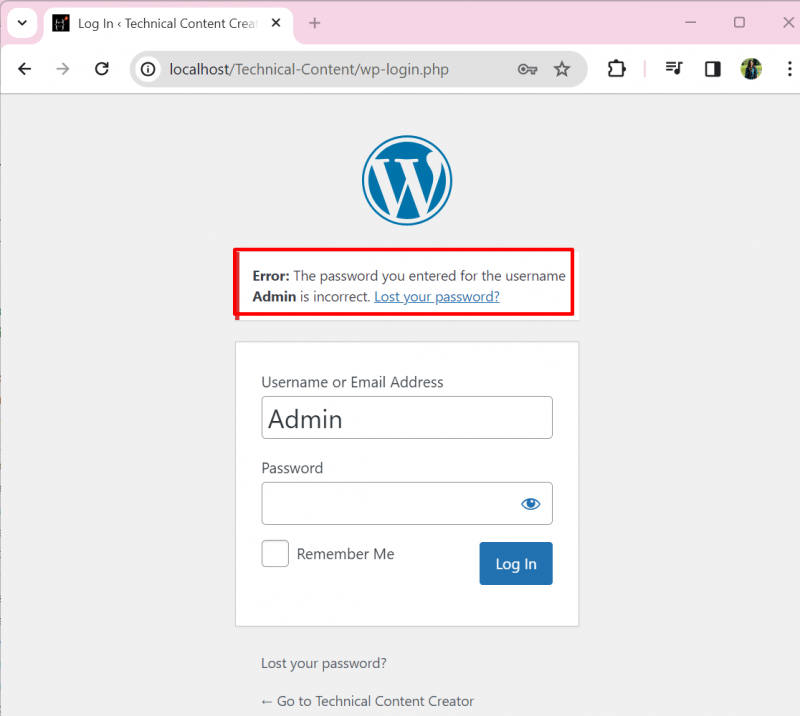

Pabandykime suprasti „Hashcat“ naudojimą slaptažodžiui įsilaužti, imdami „WordPress“ svetainės pavyzdį. Tarkime, kad vartotojas pamiršo administratoriaus paskyros slaptažodį ir dabar negali pasiekti svetainės informacijos suvestinės, kaip parodyta toliau:

Dabar mes naudosime „hashcat“ įrankį, kad atkurtume „WordPress“ svetainės administratoriaus pamirštą slaptažodį. Norėdami tinkamai parodyti, atlikite toliau pateiktą procedūrą.

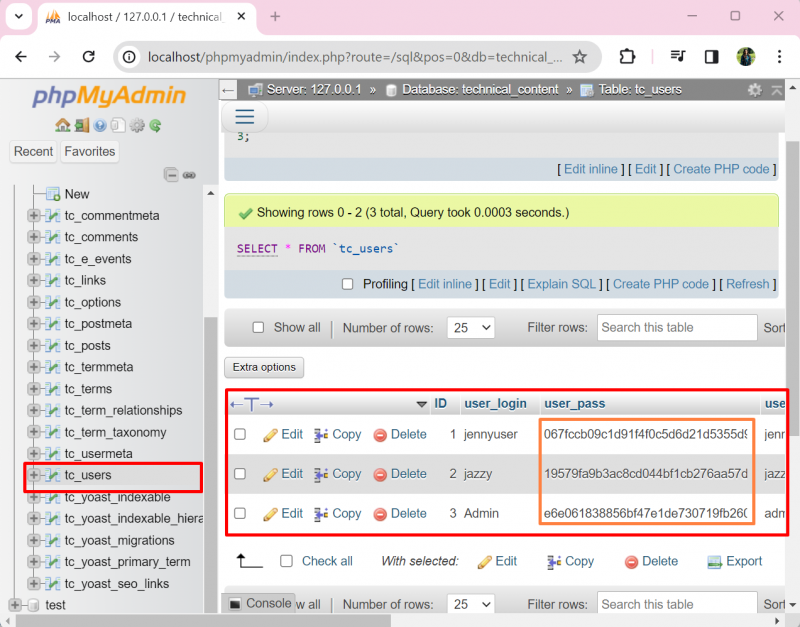

1 veiksmas: gaukite maišos slaptažodį

Administratoriai tikrai turi prieigą prie „WordPress“ duomenų bazės. Iš duomenų bazės gaukime užšifruotus svetainių naudotojų slaptažodžius su maiša:

2 veiksmas: išsaugokite maišos slaptažodį tekstiniame faile

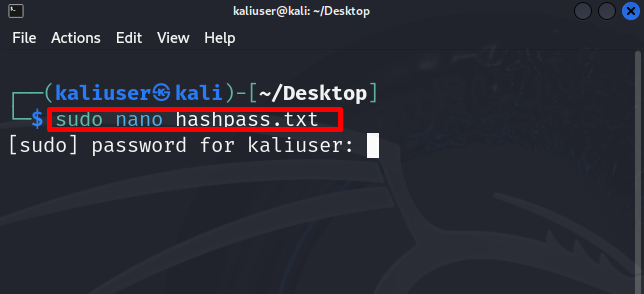

Tada išsaugokite slaptažodžių maišą tekstiniame faile. Čia mes kuriame „ hashpass.txt “ failą „ Darbalaukis “, naudodami nano redaktorių:

sudo nano hashpass.txt

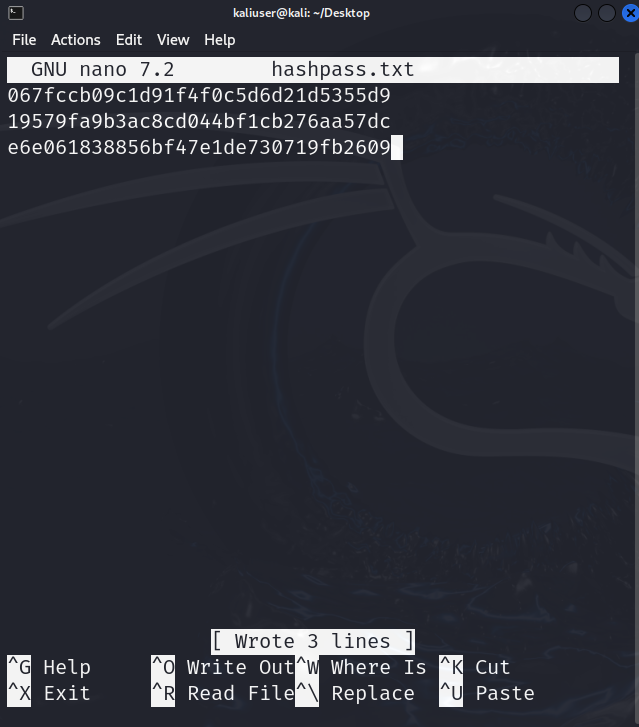

Išsaugokite slaptažodį, kuris konvertuojamas į maišą „ hashpass.txt “ failą. Norėdami parodyti, išsaugojome tris slaptažodžius, kurie jau buvo konvertuoti į maišą naudojant „ MD5 “ maišos algoritmas:

Norėdami išsaugoti failą, paspauskite „ CTRL + S “ ir norėdami išjungti redaktorių, naudokite „ CTRL + X “.

3 veiksmas: pateikite žodžių sąrašo žodyną

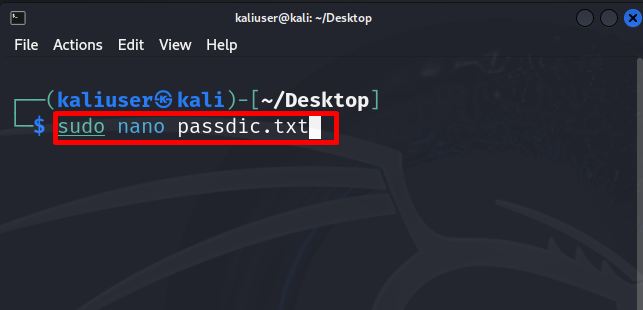

Tada pateikite žodžių sąrašo žodyną, iš kurio „hashcat“ bandys suderinti žodžių maišą su pateiktomis slaptažodžio maišomis „ hashpass.txt “ failą. Demonstracijai sukursime savo žodžių sąrašą, kuriame bus 12 skirtingų slaptažodžių:

sudo nano passdic.txt

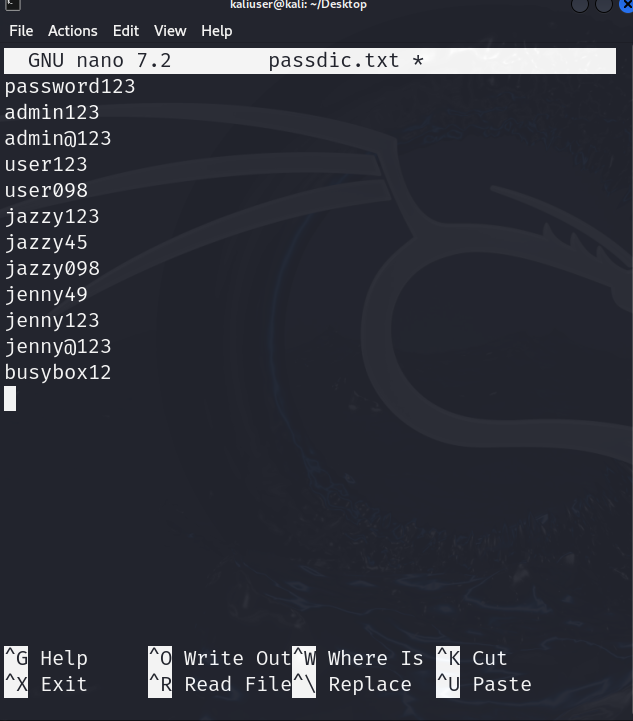

Čia mes išsaugojome skirtingus slaptažodžių derinius mūsų „ passdic.txt ' Žodžių sąrašas. Vartotojas taip pat gali naudoti Kali pateiktą žodžių sąrašą, kuris paaiškintas toliau pateiktame skyriuje:

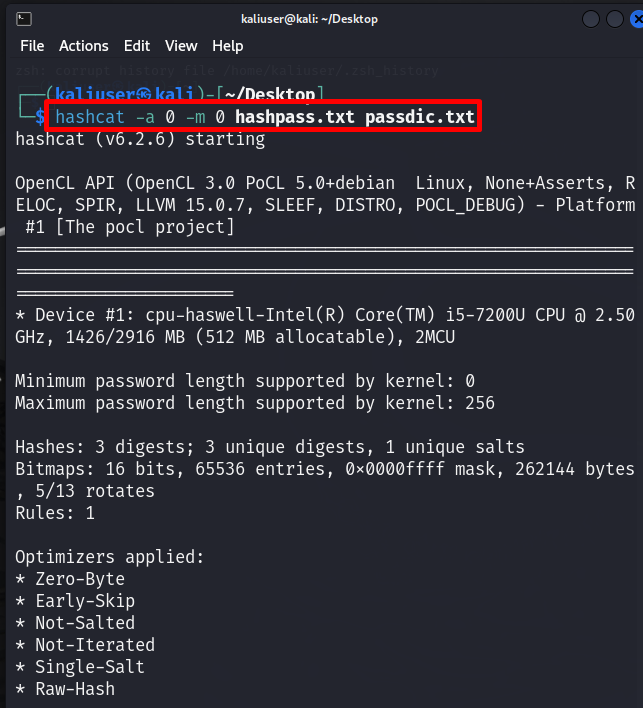

4 veiksmas: nulaužkite slaptažodį

Dabar nulaužkite slaptažodį naudodami „ hashcat -a

Čia, ' -a 0 “ reiškia, kad mes naudojome Tiesioginio puolimo režimas “ ir „ -m 0 “ reiškia, kad MD5 maišą konvertuojame į slaptažodžius. Taigi, mes taikysime „ MD5 maišos algoritmas, kad atitiktų hashpass.txt “ į pateiktą žodžių sąrašą (passdic.txt):

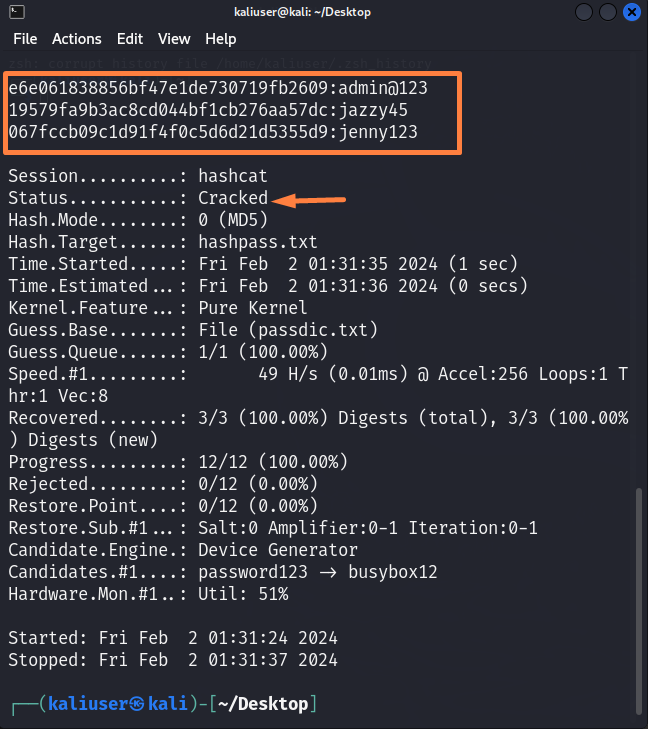

Čia galite pamatyti, kad iš pateiktų slaptažodžio maišų efektyviai nulaužėme svetainės slaptažodį:

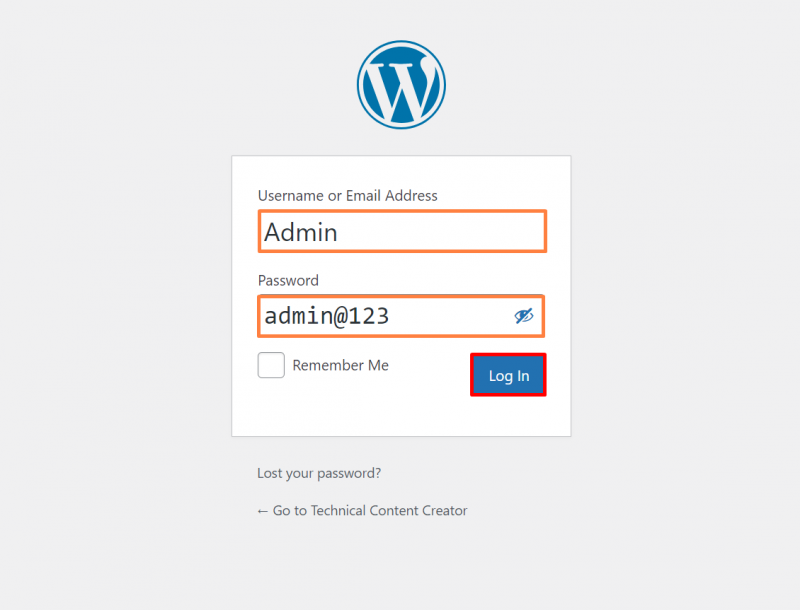

5 veiksmas: patvirtinimas

Norėdami patikrinti, pabandykime administratoriaus slaptažodį “ admin@123 “ norėdami pasiekti „WordPress“ svetainę:

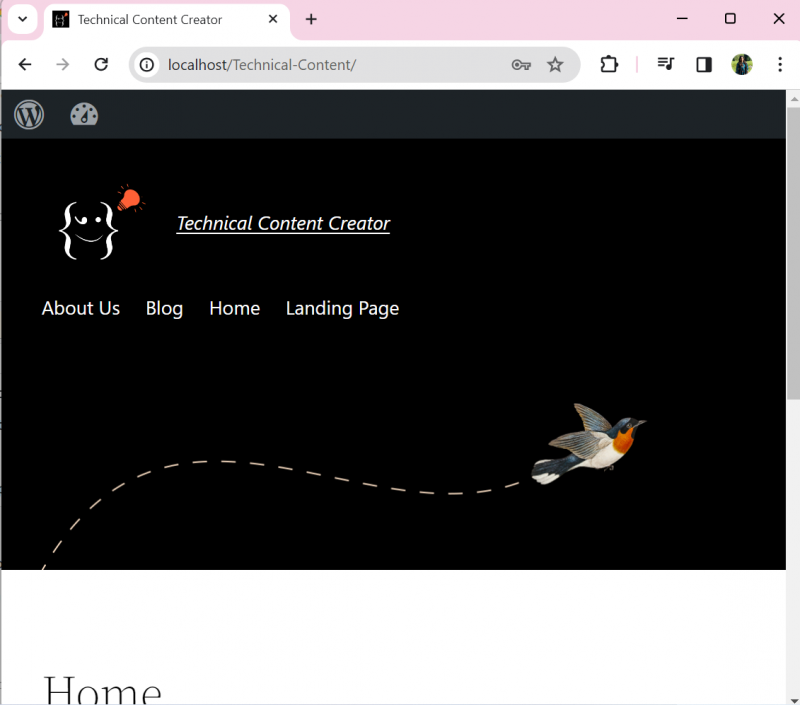

Čia galite pamatyti, kad sėkmingai atkūrėme pamirštą slaptažodį naudodami Kali hashcat įrankį:

Papildomas patarimas: kaip naudoti Kali žodžių sąrašus slaptažodžiui nulaužti

„Kali Linux“ taip pat pateikia iš anksto įdiegtą žodžių sąrašą, kuris bus naudojamas įvairių tipų slaptažodžiams nulaužti. Šiame žodžių sąraše yra milijonai žodžių ir slaptažodžių derinių. Norėdami naudoti Kali's rockyou.txt “ žodžių sąrašas slaptažodžio nulaužimui, atlikite toliau nurodytus veiksmus.

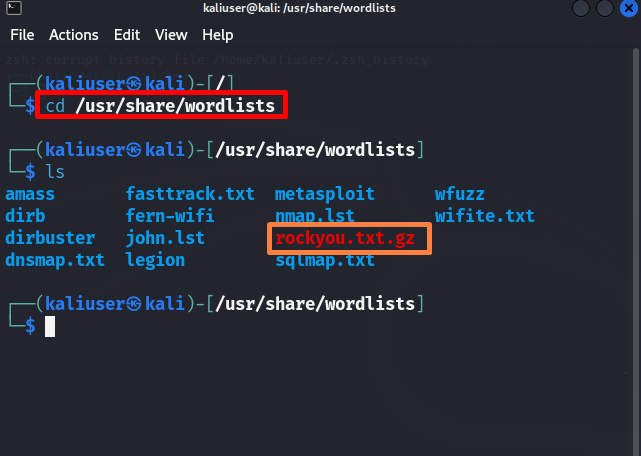

1 veiksmas: atidarykite „žodžių sąrašų“ katalogą

Norėdami atidaryti „ žodžių sąrašai “ kataloge, naudokite nurodytą komandą:

cd / usr / Dalintis / žodžių sąrašaiTada paleiskite „ ls “ norėdami peržiūrėti visus Kali’s failus ir katalogus žodžių sąrašai “ katalogą. Čia yra įvairių tipų slaptažodžių arba žodžių sąrašų. Norėdami sekti įprastus arba paprastus slaptažodžius, pvz., vartotojo abonemento slaptažodžius, galite naudoti „ rockyou.txt “ failas:

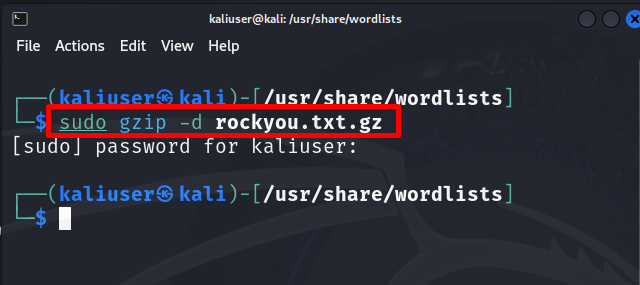

2 veiksmas: išpakuokite failą „rockyou.txt.gz“.

Norėdami naudoti ' rockyou.txt “ failą hashcat įrankyje, pirmiausia išpakuokite failą naudodami „ gzip -d rockyou.txt.gz “ komanda. Šiam veiksmui gali prireikti „ sudo “ vartotojo teisės:

sudo gzip -d rockyou.txt.gz

3 veiksmas: nulaužkite slaptažodį

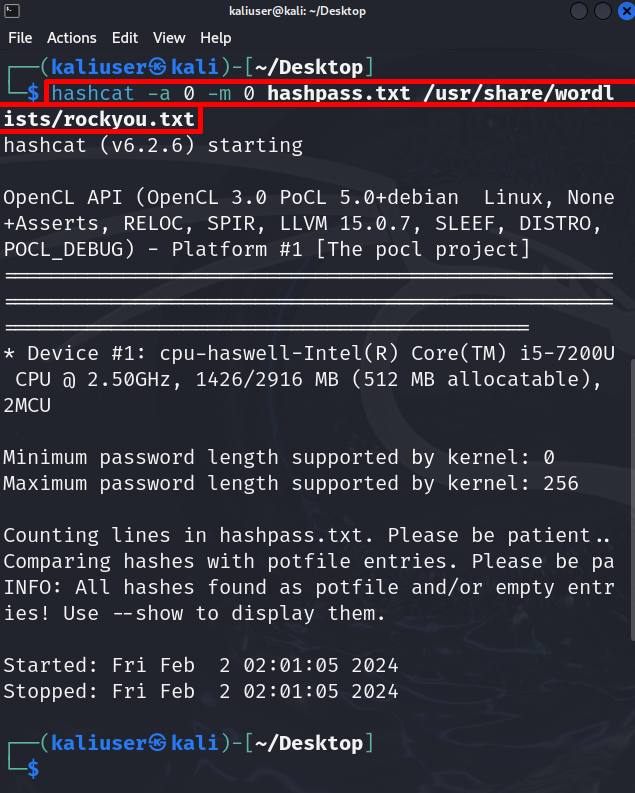

Dabar naudokite „hashcat“ komandą, kad nulaužtumėte slaptažodį.

hashcat -a 0 -m 0 hashpass.txt / usr / Dalintis / žodžių sąrašai / rockyou.txtČia galite pamatyti, kad šį kartą mes naudojome rockyou.txt “ failą, o ne asmeninį žodžių sąrašą:

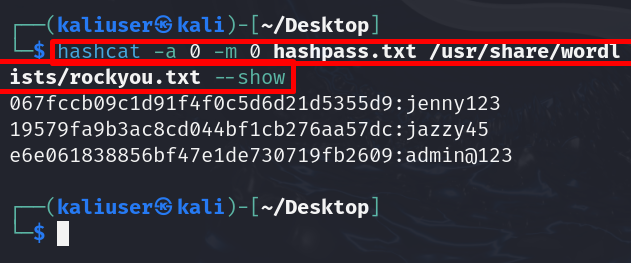

Aukščiau pateiktoje išvestyje galite matyti, kad maišos rasta, bet negali būti peržiūrėta. Norėdami peržiūrėti maišas, tiesiog pridėkite ' -Rodyti “ parinktis komandoje hashcat:

hashcat -a 0 -m 0 hashpass.txt / usr / Dalintis / žodžių sąrašai / rockyou.txt --Rodyti

Mes išsamiai paaiškinome, kaip naudoti „hashcat“ sistemoje „Kali Linux“.

Išvada

Norėdami naudoti „hashcat“ įrankį „Kali Linux“, pirmiausia išsaugokite slaptažodžius, kurie buvo konvertuoti į maišą „ .txt “ tekstinį failą. Po to suderinkite slaptažodžių maišą su žodžių sąrašo tekstiniu failu, pvz., Kali žodžių sąrašo failu ' rockyou.txt “ failą. Šiuo tikslu tiesiog naudokite „ hashcat -a