Svetainės domenas turi turėti SSL/TLS šifravimą, jei jis ketina pritraukti lankytojų. SSL / TLS sertifikatai užtikrina tvirtą ryšį tarp žiniatinklio serverių ir naršyklių. Anksčiau saugumas nebuvo didelis rūpestis. Buvo gana įprasta, kad svetainės pateiktų duomenis per nustatytą HTTP protokolą. Tačiau šiais laikais kanalas, naudojamas bendrauti su serveriu, turi būti apsaugotas, nes daugėja kibernetinių nusikaltimų, įskaitant tapatybės vagystę, sukčiavimą kredito kortelėmis ir šnipinėjimą.

Sertifikatų institucija (CA), vadinama Let’s Encrypt, siūlo nemokamus SSL/TLS sertifikatus, įgalinančius HTTPS šifravimą žiniatinklio serveriuose. Tai patvirtintas domenas, todėl specialus IP adresas nėra būtinas. Paprastai rekomenduojama savo svetainėje įjungti SSL sertifikatą, kad pagerintumėte SEO reitingą, ypač „Google“.

„Let’s Encrypt“ darbai

Prieš pateikdami sertifikatą, „Encrypt“ patvirtina domeno nuosavybės teisę. Kai prieigos raktas patvirtinamas, „Let’s Encrypt“ patvirtinimo serveris pateikia HTTP užklausą, kad gautų failą, ir užtikrina, kad domeno DNS įrašas nukreiptų į serverį, kuriame yra „Let’s Encrypt“ klientas.

Reikalavimai

Prieš naudodami Let’s Encrypt turite atlikti šiuos veiksmus:

Vadovaudamiesi šioje pirmojoje Ubuntu 20.04 serverio sąrankos instrukcijoje pateiktomis instrukcijomis, kai bus nustatytas Ubuntu 20.04 serveris, su užkarda ir ne root naudotojas su sudo prieiga.

Domeno vardas su registracija. Šiame straipsnyje bus naudojamas myfirstproject1.com. Galite nusipirkti domeną.

Šie du DNS įrašai sukonfigūruoti jūsų serveryje.

- „myproject1“ įrašas su myfirstproject1.com, nurodantis viešąjį jūsų serverio IP adresą

- „myproject2“ įrašas su myfirstproject2.com, nurodantis viešąjį jūsų serverio IP adresą.

„Nginx“ turėtų būti įdiegtas ir jūs turite užtikrinti, kad jūsų domene būtų serverio blokas.

„Let’s Encrypt“ diegimo skaitmeniniame vandenyne žingsniai

Pagrindiniai „Let’s Encrypt“ diegimo skaitmeniniame vandenyne žingsniai yra šie:

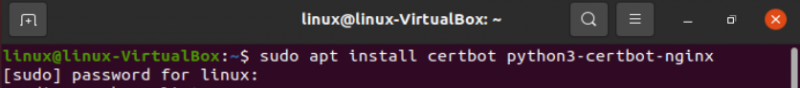

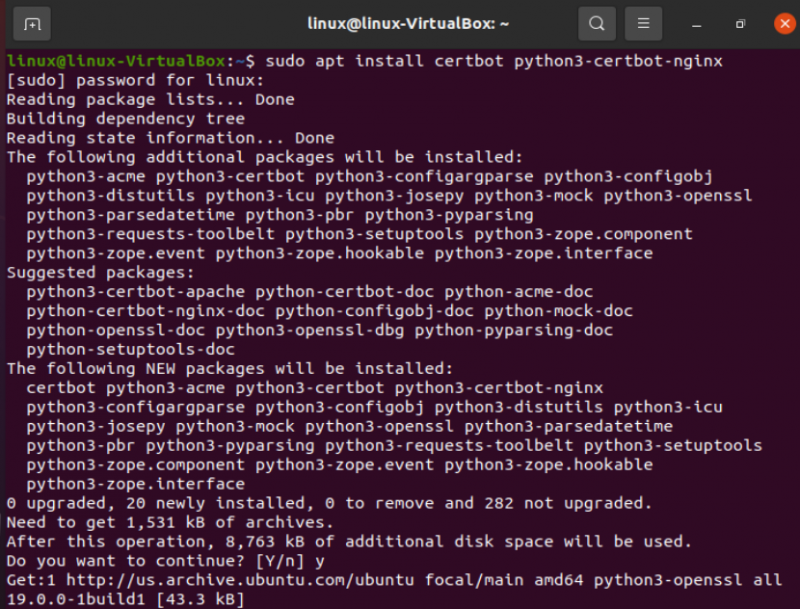

„Certbot“ diegimas

„Certbot“ programinė įranga yra pagrindinis poreikis naudoti „Let’s Encrypt“ norint gauti SSL sertifikatą. Norėdami įdiegti „Certbot“ ir jo „Nginx“ papildinį, naudojame šią komandą:

Dauguma bendrojo prieglobos įmonių ir kai kurios debesies prieglobos įmonės įtraukia „Certbot“ ar panašų papildinį į svetainių prieglobos skydelį, leidžiantį įsigyti, atnaujinti ir administruoti SSL/TLS sertifikatus spustelėjus.

Tuo tarpu „python3-certbot-nginx“ yra paketas, naudojamas:

Nedelsdami parodykite Let’s Encrypt CA, kad esate atsakingas už svetainę.

- Užsirašykite, kada jūsų licencija turi būti atnaujinta ir kada baigsis jos galiojimas.

- Gaukite ir įdiekite naršyklės patikimą sertifikatą bet kuriame žiniatinklio serveryje.

- Esant poreikiui padės atšaukti sertifikatą.

„Certbot“ dabar yra paruoštas naudoti, tačiau kai kurie jo nustatymai turi būti patvirtinti, kad būtų galima automatiškai nustatyti „Nginx“ SSL.

„Nginx“ konfigūracijos patikrinimas

„Certbot“ turėtų galėti automatiškai konfigūruoti SSL. Jis turi sugebėti rasti tinkamą serverio bloką jūsų Nginx konfigūracijoje. Tiksliau, jis tai atlieka ieškodamas serverio pavadinimo direktyvos, atitinkančios domeną, kuriam prašote sertifikato.

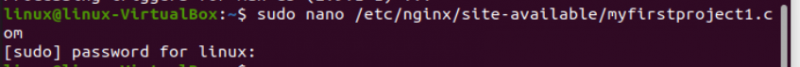

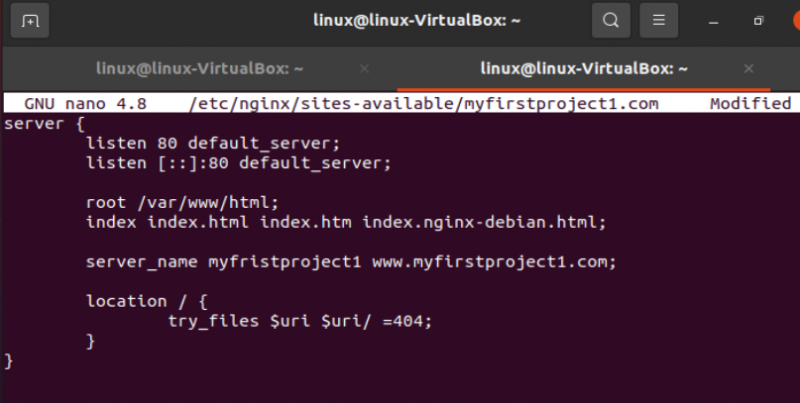

Jame jau turėtų būti tinkamai sukonfigūruota serverio pavadinimo direktyva domeno serverio bloke, kurį naudosime adresu „/etc/nginx/sites-available/myfirstproject1.com“.

Atidarykite domeno konfigūracijos failą nano arba kitoje teksto rengyklėje, kad patikrintumėte, ar failas bus atidarytas, jei toks yra, uždarykite redaktorių ir pereikite prie kito veiksmo. Serverio pavadinimas atrodys taip: „serverio_pavadinimas domeno_pavadinimas www.domain_name.com “, kaip parodyta toliau pateiktame fragmente.

Jei nesikeičia, tai atitinka. Įrašę failą ir uždarę redaktorių, patikrinkite konfigūracijos pakeitimų sintaksę. Norėdami patikrinti, naudokite tolesnę instrukciją:

$ sudo nginx –tIš naujo įkelkite „Nginx“, kad įkeltumėte atnaujintą konfigūraciją, įsitikinę, kad konfigūracijos failo sintaksė yra teisinga:

$ sudo systemctl iš naujo įkelti nginxDabar Certbot gali automatiškai rasti tinkamą serverio bloką ir jį atnaujinti. Systemctl yra atsakingas už sistemos ir paslaugų valdymo tikrinimą ir valdymą. Jis naudojamas kaip System V init demono pakaitalas ir susideda iš kelių sistemos administravimo bibliotekų, įrankių ir demonų.

HTTPS įjungimas per ugniasienę

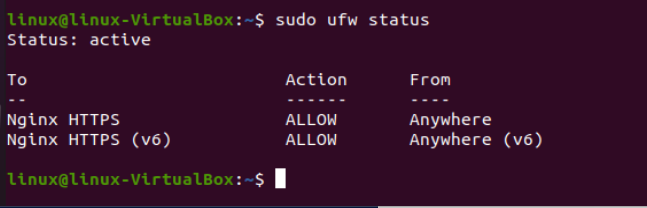

Reikiamose rekomendacijose patariama įjungti UFW užkardą. Norėdami leisti HTTPS srautą, turite pakeisti nustatymus.

UFW būsenos parinktis leidžia peržiūrėti naujausią UFW būklę. UFW būsena rodo taisyklių sąrašą, jei UFW suaktyvinta. Žinoma, jei turite reikiamus kredencialus, komandą galite paleisti tik kaip root vartotojas arba prieš ją įvesdami sudo.

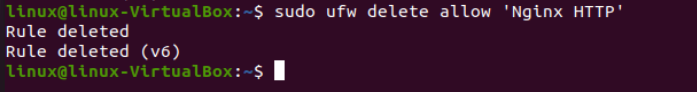

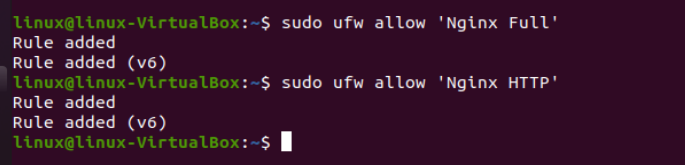

Įgalinkite „Nginx Full“ profilį ir pašalinkite nereikalingą Nginx HTTP profilio leidimą, kad taip pat būtų leidžiamas HTTPS srautas:

Ankstesniame fragmente parodytas metodas, leidžiantis leisti visą srautą iš Nginx, o antrasis – kaip ištrinti kitą leidžiamą srautą.

Kaip gauti SSL sertifikatą

Naudodamas papildinius, Certbot siūlo kelis būdus gauti SSL sertifikatus. „Nginx“ konfigūraciją ir konfigūracijos perkėlimą prireikus tvarkys „Nginx“ papildinys.

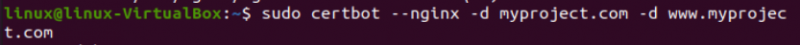

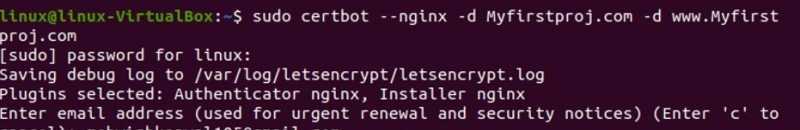

Naudokite Certbot, kad iš karto gautumėte domeno SSL sertifikatą. Norint nurodyti domeną, reikalingas argumentas „-d“. „Let’s Encrypt“ išduoda vieną sertifikatą www subdomenui ir šaknims. Būtina gauti abiejų versijų sertifikatą, nes turint tik vieną bet kuriai versijai, naršyklėje bus rodomas įspėjimas, jei lankytojas peržiūrės kitą versiją. Naujų vartotojų certbot prašo pirmą kartą pateikti el. pašto adresą ir patvirtinti, kad sutinkate su paslaugų teikimo sąlygomis.

Jei tai būtų sėkminga, jis paprašys jūsų pasirinkti ir paspausti ENTER. Atnaujinus konfigūraciją, „Nginx“ iš naujo įkels ir apsvarstys naujus nustatymus. Baigęs certbot praneš, kad procedūra buvo sėkminga.

Išvada

Šiame vadove parodėme, kaip įdiegti ir naudoti programinę įrangą „Certbot“, gauti SSL sertifikatą, nustatyti automatinį SSL sertifikato atnaujinimą ir konfigūruoti „Nginx“. Be to, mes taip pat pateikėme keletą situacijų, dėl kurių gali kilti kompiliavimo problemų naudojant Let’s Encrypt Digital Ocean, pavyzdžių.